Windows 远程桌面协议(RDP)常用于远程访问,帮助用户连接到 Windows 服务器、桌面和虚拟机(VM)等。虽然 RDP 一般会通过 VPN 进行保护,但如果企业将 RDP 端口联网开放,仅凭 VPN 还是不够安全。远程访问的 Windows 主机很容易遭到暴力破解,导致关键资源泄露。为此,不少企业都开始采用多因素认证(MFA)保护 Windows RDP 端口,防止黑客对工作站或服务器的恶意访问。

一、RDP 端口开放后会有哪些问题?

首先要强调一点,将 RDP 端口联网开放从安全方面来看属于严重错误。可问题究竟出在哪里?

简单来说,RDP 端口联网开放后,任何人都可以找到端口并尝试访问,其中就不乏网络不法分子。一旦这些人设法获得了访问权限,很可能会威胁到企业的网络安全。

二、暴力破解

不法分子可以通过机器人等方法使用不同的密码组合向登录门户发送垃圾邮件,绕过身份验证。这就是我们常说的暴力破解,也就是通过大量登录尝试来推断正确的访问凭证,从而使身份认证环节崩溃。

卡巴斯基曾发布一项针对暴力破解的研究,技术人员发现密码破解花费时间从几秒钟到几年不等。暴力破解主要针对密码重复使用或弱密码,通过身份认证门户填充凭证。而借助机器人等手段,通过暴力破解完成身份认证所需的时间进一步减少。

而开放的 RDP 端口更容易遭到暴力破解,尤其是基于机器人的暴力破解,以下是两个案例:

1)GoldBrute

GoldBrute 是安全分析师前几年发现的一个僵尸网络,它涌入一般网络后会搜索暴露的 RDP 端口。一旦找到这类端口,GoldBrute 会向 RDP 登录门户填充凭证,直到找到正确的凭证用于破解身份认证。进入虚拟机等设备后,Goldbrute 就会寻找其他主机并传播到可能包含公共 RDP 端口的其他 IP 地址,收集整理正确的凭证组合后放到暗网上转售。

2)Everis

西班牙最大的托管服务提供商 MSP Everis 和他们的客户西班牙最大广播电台 Cadena SER 也曾遭到勒索软件的攻击,导致许多系统受损。至于攻击的来源仍未完全调查清楚,但根据现有发现,问题可能就出在几千个暴露的 RDP 端口上。目前针对这些端口的攻击并不能完全查明是否属于暴力破解或 BlueKeep 等漏洞,而最重要的是,不安全的公共 RDP 端口是不法分子的主要入侵来源。

显然,将 RDP 接入互联网是极其危险的做法,这也是企业需要使用多因素认证(MFA)保护 Windows RDP 端口的原因。

三、为什么选择 MFA?

多因素认证(MFA)要求用户提交除登录密码等传统身份凭证之外的其他验证因素,目的是确保对系统等 IT 资源的访问安全。目前,大多数企业都会要求内部用户为账号设置安全度强的长密码,多因素认证(MFA)在此基础上又增加了一层额外的保护,加固弱密码防止凭证窃取。

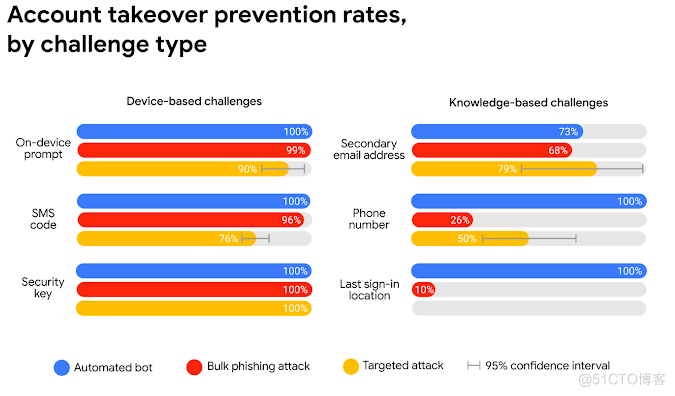

在一项关于多因素认证(MFA)基本形式的研究中,Google 安全博客发现基于设备的 MFA 能够完全防止自动机器人的账号接管攻击(ATO)。基于设备的 MFA 也是目前企业中最流行的认证形式之一,企业可以采用合适的令牌形式实施 MFA 保护虚拟机等 IT 资源。

四、在 Windows VM 上实施 MFA

企业可以使用云目录服务在 Mac、Linux 和 Windows 设备以及 RDP 系统中启用基于设备的多因素认证(MFA)。

借助云身份目录服务或身份目录即服务(Directory as a Service,DaaS),IT 管理员不仅可以在本地环境中执行多因素认证(MFA),也可以在 VPN 上执行 MFA ,还可以保护 RDP 端口。此外,管理员可以在 DaaS 平台上设置密码复杂性策略促使用户满足密码要求,进一步保护企业 IT 资源免受暴力破解。

(本文来源于宁盾,仅供学习和参考,未经授权禁止转载和复制。如欲了解更多内容,可前往宁盾官网博客解锁更多干货)